防火墙公司生效需要哪些步骤?

在现代网络安全体系中,防火墙担当着至关重要的角色,它能够有效阻挡未授权访问,保障企业网络的安全与稳定。然而,仅仅购买了防火墙产品并不意味着企业网络的安全问题得到解决,如何确保防火墙公司生效需要一系列严格的设置和验证步骤。本文将向您详细展示防火墙生效所需遵循的步骤,并提供一些实用的指导和建议,确保您在操作过程中能够顺利进行。

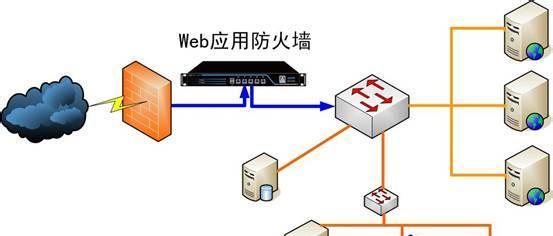

1.防火墙的选购与安装

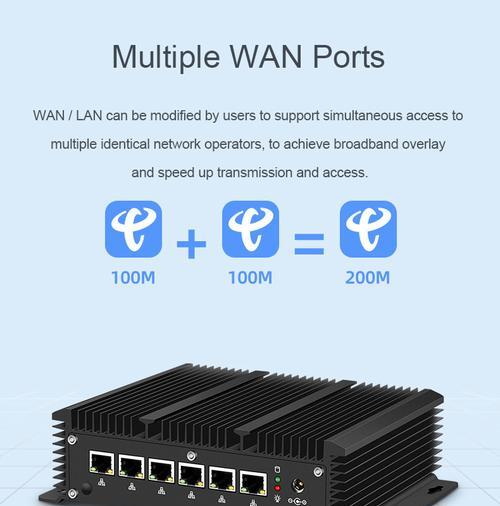

在开始配置防火墙之前,您需要确保已经购买了适合您企业需求的防火墙产品,并完成基本的硬件安装。在选购防火墙时,应考虑以下因素:

网络规模:选择与您的网络规模相匹配的防火墙。

性能要求:确保防火墙的处理能力满足您的业务需求。

功能特性:根据安全需求,选择具备必要安全功能的防火墙。

售后服务:选择提供良好技术支持和售后服务的防火墙提供商。

安装防火墙通常需要由专业人员完成,以确保硬件正确连接和配置。在安装后,您应该检查防火墙的指示灯,确保所有硬件部分运行正常。

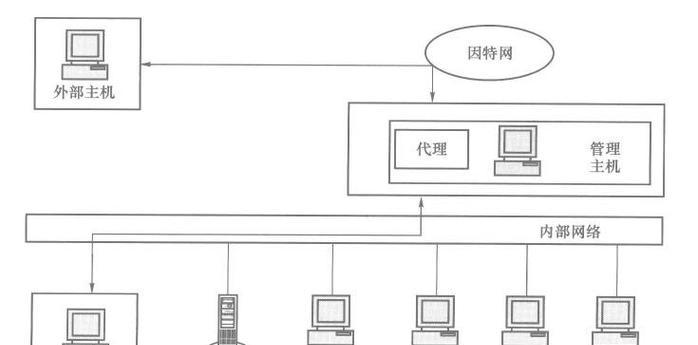

2.防火墙的基本配置

在硬件安装无误后,接下来是进行防火墙的基本配置。配置步骤通常包括:

初始设置:为防火墙设定初始管理密码,更改默认设置,以增强安全性。

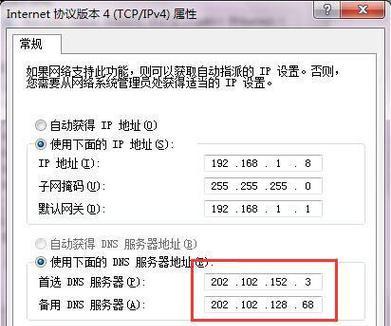

网络接口配置:配置防火墙上的网络接口,使其与网络环境相适应。

系统时间同步:确保防火墙系统时间准确,以便于日志记录和时间戳的准确。

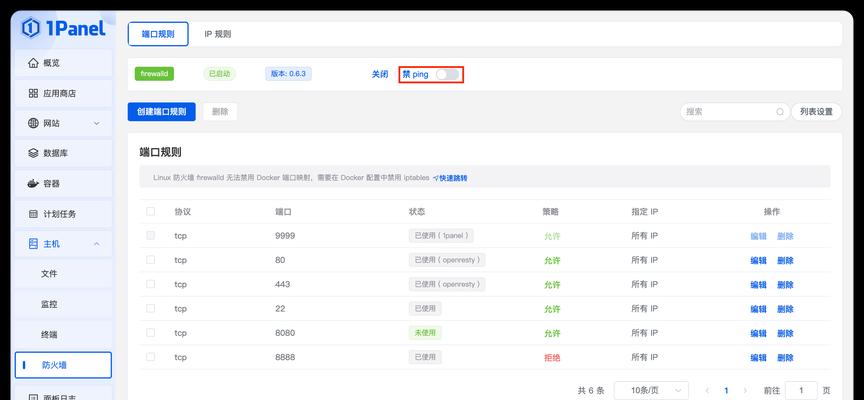

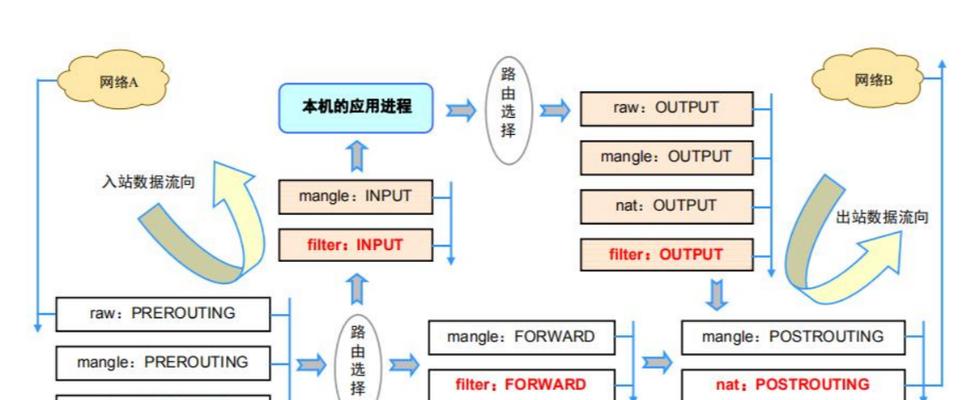

3.防火墙规则的建立

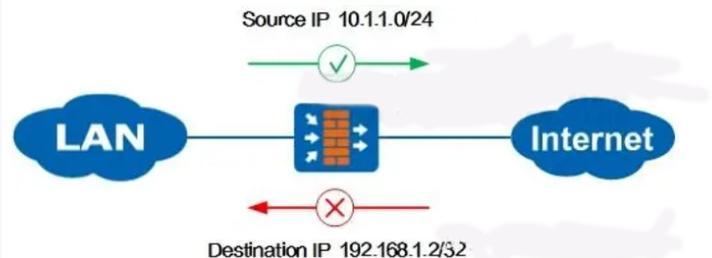

防火墙规则定义了哪些数据流可以通过防火墙,哪些则被阻止。建立规则时应注意以下几点:

最小权限原则:只允许必要的通信通过防火墙,禁止不必要的网络访问。

安全策略明确:清晰定义防火墙策略,确保所有规则都符合企业的安全政策。

规则优先级:合理设置规则的执行顺序,避免规则之间发生冲突。

在实际操作中,您需要根据企业的需求来配置具体的安全规则。可以设置阻止来自特定IP地址的访问,或者开放特定端口以供业务使用。

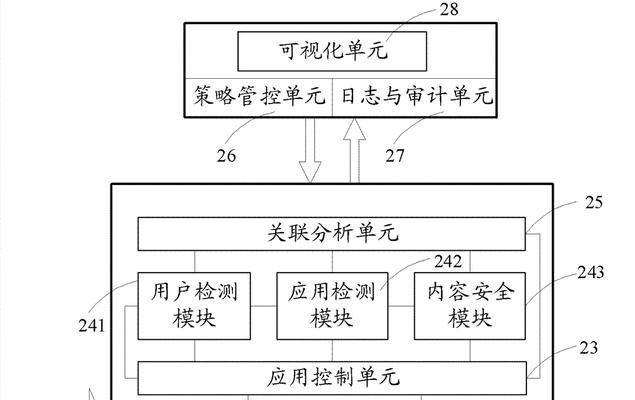

4.网络服务与应用程序的配置

针对特定的网络服务和应用程序,您可能还需要进行额外的配置,以确保它们能够顺利地通过防火墙与外部网络通信。这通常涉及:

端口转发:将外部网络请求转发至内部服务器的指定端口。

NAT配置:使用网络地址转换(NAT)来隐藏内部网络的结构,保护网络资源。

虚拟专用网络(VPN):建立安全的VPN通道,确保远程访问的安全性。

5.测试与监控

配置完成后,您需要进行一系列的测试以确保防火墙能够正常工作。测试步骤包括:

连通性测试:测试内部网络与外部网络之间的通信是否正常。

安全规则测试:验证安全规则是否按预期生效,禁止和允许正确的数据流。

性能监控:监控防火墙的性能,确保其能够处理预期的网络流量。

防火墙的监控不应止于初始部署,而是应成为日常安全管理的一部分。持续监控防火墙日志,关注异常流量,及时发现并应对潜在威胁。

6.定期更新与维护

技术在不断进步,网络威胁也在不断演变。定期更新防火墙的固件和安全规则集是确保防火墙持续有效的重要步骤。

固件更新:定期检查并安装防火墙制造商提供的最新固件更新。

规则维护:根据业务变更和技术发展,定期审查和更新安全规则。

备份配置:定期备份防火墙配置,以应对可能的配置错误或硬件故障。

结语

通过以上步骤,您可以确保防火墙能够有效地保护公司网络。然而,这仅仅是一个开始。网络安全是一个持续的过程,需要定期的审查、测试和更新。只有这样,企业才能在不断变化的网络威胁环境中保持领先。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。

- 上一篇: 移动电源点烟器接口不工作怎么办?原因是什么?

- 下一篇: 热水器增压阀门开启步骤是什么?

- 站长推荐

- 热门tag

- 标签列表

- 友情链接